Configurando Hidden Tear (Online)

Siguiendo con las publicaciones sobre este ransomware de código abierto, si no has leído las anteriores, te recomiendo que lo hagas:

Para comenzar a configurar este malware, debemos descargar su código source, podemos hacerlo desde su repositorio oficial en github: https://github.com/utkusen/hidden-tear

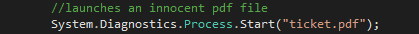

Para poder modificarlo y compilarlo, necesitaremos Visual Studio. Abriremos el proyecto que hay en el directorio "hidden-tear", no tendremos problemas para entenderlo y modificar las cosas que queramos, pues el código está perfectamente comentado y muy bien estructurado.

Lo primero que vemos, es a que url enviará el ransomware la información del ordenador y la contraseña, para ello, debemos poner nuestra url y tener el archivo php que se encargue de recibir los datos correctamente creado y con los permisos adecuados.

Ambos ficheros deberán tener permisos de escritura.

El método de cifrado de ficheros y la extensión que se utilizará.

En que directorio se guardará el txt con el mensaje que queremos dejar y empezará a ejecutar el ransomware, es muy importante que exista el directorio o dará un error cuando la víctima lo ejecute.

Por desgracia, Hidden-Tear ya no es fud (Fully UnDetectable).

Como cualquier malware, se puede pasar por un crypter para evitar que sea detectado.

Ejecutamos Hidden Tear y comprobamos que nuestros ficheros se han cifrado con la extensión .locked

Vamos a nuestro fichero de logs y conseguimos la contraseña para recuperar nuestros ficheros.

Utilizando otro proyecto llamado hidden-tear-decrypter (también en github), podremos recuperar los ficheros, utilizando esta contraseña.

Nota: Si alguien le editó la extensión .locked, deberá modificar esta línea escribiendo la extensión que utilizó.

Y tenemos nuestros ficheros de nuevo!