Dradis v2.9

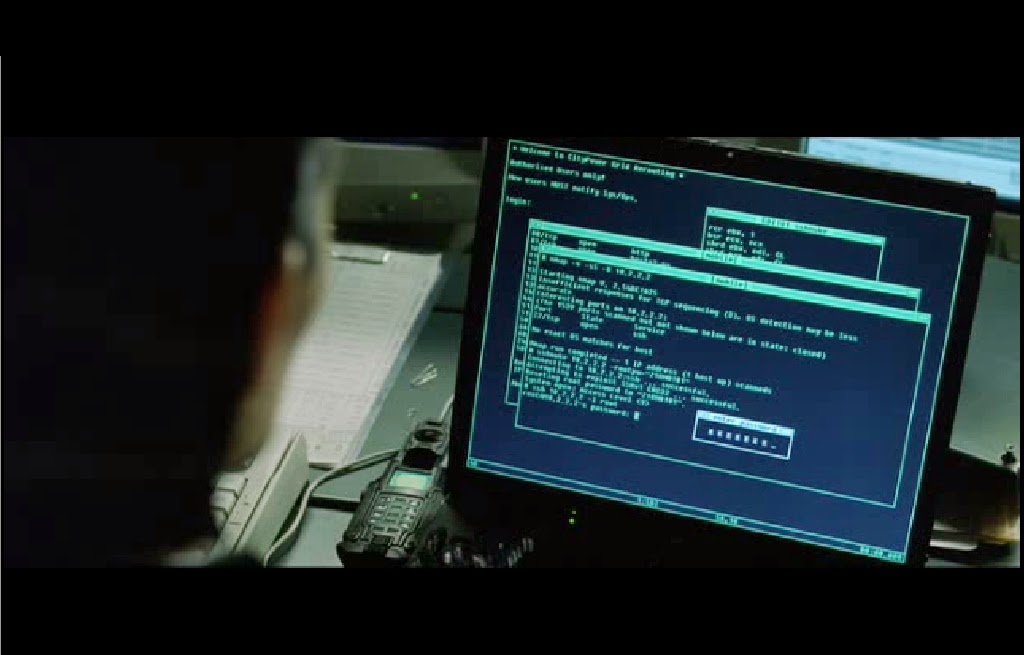

Descubrimiento de información

Explotar la información útil

Informar sobre los hallazgos

Pero las pruebas de penetración también se trata de compartir la información que usted y sus compañeros de equipo se reúnen. No compartir la información disponible de una manera eficaz se traducirá en oportunidades de explotación perdidos y la superposición de esfuerzos.

Dradis es una aplicación web independiente que proporciona un repositorio centralizado de información para realizar un seguimiento de lo que se ha hecho hasta ahora, y lo que está todavía por delante.

Características

Fácil generación de informes.

Soporte para archivos adjuntos.

Integración con los sistemas y herramientas existentes a través de plugins del servidor.

Independiente de la plataforma.

Descarga: http://dradisframework.org/download.html