Taller de redes #1

INTRODUCCIÓN

Este manual tiene como meta lograr enseñar los conceptos básicos sobre redes informáticas, pero la idea es que sea divertido y de amena lectura, analogías y chistes no faltarán para lograr el máximo entendimiento del mismo, sin dejar de lado los tecnicismos requeridos para la correcta comprensión del tema.

Por otra parte, el texto nace como una iniciativa de nuestra querida comunidad Underc0de hacia los usuarios más nuevos que recién inician su camino en este maravilloso mundo de la tecnología, para tratar de lograr darle los matices necesarios para comprender las toneladas de información que llenan nuestro foro.

Así, que sin más es momento de comenzar.

1.- EN EL PRINCIPIO...

La comunicación siempre ha sido una necesidad de la humanidad, y podríamos aplicarle la definición que se nos dio desde que éramos niños, así que a grandes rasgos la comunicación es:

"La acción en la que dos o más sujetos (emisor y receptor) a través de algún tipo de canal intercambian información e ideas utilizando un código (lenguaje) en común."

Podríamos complicarnos la existencia y llenar media página con mucho más conceptos, pero esa no es la idea de "Underc0de", así que a partir de aquí esta es la definición que usaremos para ilustrarnos y es la que será citada a medida que avanza el manual.

En épocas pretéritas la comunicación solo necesitaba conocer la lengua (código) de otra persona que hiciera de interlocutor, pues como se imaginarán hablar solo no tiene mucho sentido (risas). Pero como la humanidad jamás deja de evolucionar, comenzamos a notar que solo podíamos comunicarnos con personas cercanas a nosotros y únicamente en el momento en que estábamos con esas personas; notamos así que estábamos limitados por "el tiempo" y "el espacio"; y simplemente no podíamos dejarlo así.

1.1- Más allá del tiempo

Al darnos cuenta de que nuestras ideas no perduraban más allá de la muerte, buscamos de forma intensa algún método que nos permitiera vencer el tiempo; y fue entonces que nació la escritura (hace más de 10.000 años) permitiéndonos dejar una huella que trasciende el tiempo.

1.2- Más allá del espacio

Esta es la parte realmente interesante, esto es, cuando descubrimos como lograr comunicarnos superando distancias considerables. Al principio fueron señales de humo que lograban transmitir mensajes completos de una atalaya a otra, y allá por el 1940 se produjo la primera transmisión de información por medios eléctricos/electrónicos, circunstancias que marcaron el inicio de la comunicación usando la tecnología; en ese preciso instante fue cuando se vislumbró lo que hoy día es: "una red informática."

2.- REDES INFORMÁTICAS

Después de los duros inicios -y aproximadamente a mediados de la década de los ’60- comienzan a aparecer las primeras computadoras que usan la red telefónica para compartir archivos usando un modem, se cuenta que en los inicios las velocidades eran poco más de 1200 bps y las últimas conexiones por Dial-up alcanzaban la vertiginosa y asombrosa velocidad de ¡56 kbps! Si pasas de 28 años es muy probable que hayas tenido un modem de esos en tu casa, ¿recuerdan ese mágico sonido de dos máquinas negociando una conexión...? (se asoman lagrimas a mis ojos); pues con la llegada de las redes informáticas nos llegó una puerta a horizontes magníficos y nunca antes imaginados.

2.1- CÓMO FUNCIONA “ESO” DE LAS REDES INFORMÁTICAS

Al igual que en la antigüedad, hoy día necesitamos comunicarnos a través de los continentes y de los mares de una forma segura y confiable, y para ello necesitamos varios elementos:

a.- Una plataforma/infraestructura.

Necesitamos todo un conjunto de dispositivos que funcionen en un orden común, tarjetas de red, routers, modems, switches, cables, etc... Todos funcionan dentro de algún estándar previamente establecido.

b.- Hace falta un conjunto de reglas que estructuren la comunicación.

Si alguien de habla inglesa intenta entablar una conversación con alguien de su misma lengua lo más seguro es que no tendrán ningún problema para entenderse y el resultado será una comunicación exitosa, pero se imaginan alguien de habla hispana intentando entablar una conversación con alguien de nacionalidad rusa (creo que ni por señales de humo podrían comunicarse).

Dentro de las redes informáticas lo ideal es que todo el mundo hable el mismo idioma lo cual asegura la correcta comunicación.

2.2- TIPOS DE REDES

Las redes pueden clasificarse por varios factores, pero en esta entrega solo abordaremos dos:

a.- Tamaño.

De acuerdo a su tamaño las redes pueden ser:

I.- Pequeñas (< 200 computadoras)

II.- Medianas (200 - 1000 computadoras)

III.- Grandes (> 1000 computadoras)

b.- Topología.

I.- LAN (Red área local, esas cableadas que tenemos en nuestros hogares).

II.- WLAN (Red área local inalámbricas, son la tendencia ya que todos los modems hogareños vienen habilitados para servir conexión inalámbrica).

Existen más topologías, algo complejas, pero recuerden que esto es plato de entrada y la idea es no complicarnos ya que queremos darles los matices de cómo funcionan las redes, así que, sigan conmigo.

2.3.- ¿QUE “IDIOMA” SE HABLA EN LAS REDES DE COMPUTADORAS?

Pues al igual que en todo tipo de comunicación, aquí necesitamos un “idioma” común para que nuestras computadoras puedan comunicarse unas con otras y en el mundo de las redes ese idioma tiene un nombre, se llama "TCP/IP". Cuenta la leyenda que fue diseñado por Vinton Cerf y Robert Khan en 1972, lo que significa que mientras nuestros padres estaban ocupados enamorándose y todo eso, estos señores estaban desarrollando algo que cambiaria al mundo por completo... y lo lograron.

2.3.1.- ¿CÓMO FUNCIONA TCP/IP?

Definir al señor TCP/IP como una sola cosa creo sería un error, así que considero mas idóneo decir que: "Es un conjunto de reglas y normas de funcionamiento que hacen posible la comunicación eficaz entre máquinas de una red"; podría dar una definición mas técnica y quizás mas compleja pero vuelvo y repito: esa no es la idea de este material, así que les propongo un ejercicio mental, vamos a contar una historia y les explico el resto luego.

"La carta"

"Hoy en la mañana me decidí enviarle una carta a mi madre que vive en Canadá, así que tome papel y escribí mi carta. Al terminarla la puse en un sobre y la deposité en el buzón del correo de mi ciudad. Pero resulta que los empleados que organizan los envíos en la oficina de correo me devolvieron mi carta por no haber especificado la dirección de destino, yo mismo quede sorprendido con mi nivel de estupidez y también triste porque al final mi carta no pudo llegar"

Muy bien, esa fue mi pequeña historia de cómo una carta no llegó a su destino, ahora surge la pregunta obvia:

"¿Por qué no llego mi carta?"

Respuesta: No llego porque no le puse la dirección de destino.

Bien, en el mundo de las redes necesitamos especificar a quién le queremos hacer llegar las cartas (de aquí en adelante paquetes), y la forma favorita del señor TCP/IP es que los paquetes tengan una dirección de destino especificada, de lo contrario no llegara exitosamente a su destino y es así como aparece algo muy mencionado por estos rumbos: "las direcciones IP"

2.3.1.1 ¿QUÉ ES UNA DIRECCION IP?

"Pues una dirección IP es un conjunto de números por el que se puede especificar una red ó un ordenador dentro de esa misma red" es la forma en la que el gordo señor TCP/IP identifica destinos. Mientras que en la vida humana las direcciones constan de ciudad, sector, calle y número de casa; las máquinas no pueden entender de esas cosas, así que aquí las direcciones son de la siguiente forma:

192.168.1.1

172.16.1.1

10.0.0.1

2.3.2.- ¿CÓMO ES EL CAMINO DE LOS PAQUETES?

Bien, ya el señor TCP/IP sabe el destino de los paquetes, ahora surge la interrogante de cómo hacerlos llegar a su destino y aquí otra divertida historia:

"El señor Rutenio trabaja ordenando las cartas en la oficina de correo local. Todos los días va laboriosamente a su trabajo que consiste en ordenar los envíos de acuerdo a su [dirección de destino] y simplemente lo hace leyendo los sobres de las cartas, él nunca sabe el contenido, solamente se limita a leer los sobres para ordenar correctamente la correspondencia. De esa forma las cartas que van a Alemania se ponen en la caja de Alemania, las que van para Canadá en la caja de Canadá, y así sucesivamente, hasta el final del día cuando regresa a su casa a descansar."

Pues como se habrán dado cuenta gracias a "la dirección" el señor Rutenio puede determinar hacia dónde enviar cada carta; y así mismo es lo que ocurre en el mundo de las redes.

El Router (familiar cercano del señor Rutenio) busca en cada paquete una dirección IP de destino que indique hacia donde enviar dicho paquete, pero quizás más de uno se esté preguntando: "ok Cloudswx, pero qué es eso del paquete".

2.3.2.1.- QUÉ ES UN PAQUETE

No sé, estoy pensando en si debo describirlo o es mejor contar una historia; la verdad me encantan las historias y también me encanta la tecnología, así que para mí no hay nada mejor que explicar la tecnología con una buena historia, vayamos a ella.

"En un día soleado de mi ciudad decidí abordar el bus que lleva al Centro de la ciudad, cuando de repente la tierra comenzó a temblar y el cielo se oscureció. Todos los que íbamos a bordo nos asustamos bastante y decidimos salir corriendo del bus, pero cuál fue la sorpresa al darnos cuenta de que no podíamos salir todos al mismo tiempo (por lo angosto de la puerta). En medio de la desesperación, un señor regordete llamado TCP/IP nos dijo que resultaría mejor si nos poníamos en turno y salíamos uno a uno. La sugerencia fue genial, ya que pudimos resolver nuestro terrible problema dado que el terremoto estaba por destruir nuestro bus"

Ufff, me salvé de suerte y gracias a TCP/IP, pues en las redes los paquetes no pueden pasar todos al mismo tiempo, por ser poco ideal y poco preciso; por esto la información se corta en trocitos más pequeños llamados paquetes, que toman turnos para salir a navegar a la red.

Si en este momento estás oyendo música online y al mismo tiempo estas navegando podría parecer que lo haces todo al mismo tiempo, pero siento defraudarte al decirte que es una ilusión del mundo de las máquinas (esto es Matrix). Realmente tu red alterna tu conexión entre la música y tu navegación, pero lo hace tan rápido que no lo percibes, y a este fenómeno se le conoce como "multiplexación."

2.3.3.- ¿DE QUÉ ESTA HECHO EL CAMINO DE LOS PAQUETES?

Pues cada vez mas estamos comprendiendo al señor TCP/IP, ya sabemos que es una dirección IP, que es un paquete y como se encamina o enruta hasta su destino, pero un momento...

Todavía no sabemos de que esta hecho el camino de nuestros paquetes...

Tampoco sabemos cuántas veces debe transformar su naturaleza nuestro paquete para viajar por esos caminos, así que vamos a explicar (esta vez sin historias, vamos a ponernos serios).

Como expliqué anteriormente las comunicaciones en el mundo digital tienen un alfabeto muy singular y limitado, basado en "unos" y "ceros"; pero no se confundan, esa simpleza también lo hace muy sencillo y cómodo de transmitir y de interpretar, así que vamos a hacer unos cuantos ejercicios mentales para asimilar el concepto:

1 = ruido voltaje luz

0 = silencio ausencia de voltaje oscuridad

Ahora sabiendo esto, imaginemos que debemos encontrar la forma de transmitir "unos" y "ceros" por medio de un cable de cobre. Simplemente podemos asignar un valor de voltaje como "1" y la ausencia de este sería "0" y en el otro extremo, nuestro receptor está al tanto de la forma en que debe interpretar los cambios, pues ¡ya está! A grandes rasgos esa es la forma en que se transmiten los paquetes por un cable de cobre.

Ahora imaginemos que debemos hacerlo usando la luz... Ummmm.... Interesante, pues el comportamiento es el mismo: asignamos el "1" a un pulso de luz y el "0" a la oscuridad y ¡ya está! Así se transmiten los paquetes por una fibra óptica.

Y si tuviéramos que hacerlo usando los modems antiguos (lágrimas a mis ojos nuevamente) usaríamos una secuencia de ruidos y silencios para interpretar "1" y "0"

Así que podríamos decir que el camino de nuestros paquetes puede estar hecho de cualquier cosa, siempre y cuando logremos asignar estados para nuestros "unos" y nuestros "ceros". Cada vez que la humanidad encuentra una nueva forma de transmitir se crea un estándar

3.- PROTOCOLOS DE LAS REDES INFORMATICAS

Como escribí anteriormente, para la correcta comunicación es necesaria una serie de mecanismos y normas que definan y le den sentido a la forma en que las máquinas se saludan y se hablan, pero... un momento...

¿Cómo es eso de que las máquinas se saludan?

Pues sí, las máquinas se saludan antes de establecer una conexión, y es así porque el señor TCP/IP es muy educado y antes de iniciar el envío de paquetes debe estar seguro que del otro lado alguien los está esperando; además debe establecer la velocidad a la que van a hablar y varias cosas más, y todo esto se logra con una serie de saludos que consisten en 3 pasos:

El emisor saluda con un:

-"Hola que tal, ¿cómo estás? ¿Podría enviarte algunos paquetes?" (SYN)

Y el receptor responde:

-"Ok, recibí tu saludo y estoy totalmente de acuerdo" (SYN-ACK)

A lo que el emisor finaliza diciendo:

-"Ok entonces, aquí van mis paquetes" (ACK)

Si en este momento estás oyendo música online y al mismo tiempo estas navegando podría parecer que lo haces todo al mismo tiempo, pero siento defraudarte al decirte que es una ilusión del mundo de las máquinas (esto es Matrix). Realmente tu red alterna tu conexión entre la música y tu navegación, pero lo hace tan rápido que no lo percibes, y a este fenómeno se le conoce como "multiplexación."

2.3.3.- ¿DE QUÉ ESTA HECHO EL CAMINO DE LOS PAQUETES?

Pues cada vez mas estamos comprendiendo al señor TCP/IP, ya sabemos que es una dirección IP, que es un paquete y como se encamina o enruta hasta su destino, pero un momento...

Todavía no sabemos de que esta hecho el camino de nuestros paquetes...

Tampoco sabemos cuántas veces debe transformar su naturaleza nuestro paquete para viajar por esos caminos, así que vamos a explicar (esta vez sin historias, vamos a ponernos serios).

Como expliqué anteriormente las comunicaciones en el mundo digital tienen un alfabeto muy singular y limitado, basado en "unos" y "ceros"; pero no se confundan, esa simpleza también lo hace muy sencillo y cómodo de transmitir y de interpretar, así que vamos a hacer unos cuantos ejercicios mentales para asimilar el concepto:

1 = ruido voltaje luz

0 = silencio ausencia de voltaje oscuridad

Ahora sabiendo esto, imaginemos que debemos encontrar la forma de transmitir "unos" y "ceros" por medio de un cable de cobre. Simplemente podemos asignar un valor de voltaje como "1" y la ausencia de este sería "0" y en el otro extremo, nuestro receptor está al tanto de la forma en que debe interpretar los cambios, pues ¡ya está! A grandes rasgos esa es la forma en que se transmiten los paquetes por un cable de cobre.

Ahora imaginemos que debemos hacerlo usando la luz... Ummmm.... Interesante, pues el comportamiento es el mismo: asignamos el "1" a un pulso de luz y el "0" a la oscuridad y ¡ya está! Así se transmiten los paquetes por una fibra óptica.

Y si tuviéramos que hacerlo usando los modems antiguos (lágrimas a mis ojos nuevamente) usaríamos una secuencia de ruidos y silencios para interpretar "1" y "0"

Así que podríamos decir que el camino de nuestros paquetes puede estar hecho de cualquier cosa, siempre y cuando logremos asignar estados para nuestros "unos" y nuestros "ceros". Cada vez que la humanidad encuentra una nueva forma de transmitir se crea un estándar

3.- PROTOCOLOS DE LAS REDES INFORMATICAS

Como escribí anteriormente, para la correcta comunicación es necesaria una serie de mecanismos y normas que definan y le den sentido a la forma en que las máquinas se saludan y se hablan, pero... un momento...

¿Cómo es eso de que las máquinas se saludan?

Pues sí, las máquinas se saludan antes de establecer una conexión, y es así porque el señor TCP/IP es muy educado y antes de iniciar el envío de paquetes debe estar seguro que del otro lado alguien los está esperando; además debe establecer la velocidad a la que van a hablar y varias cosas más, y todo esto se logra con una serie de saludos que consisten en 3 pasos:

El emisor saluda con un:

-"Hola que tal, ¿cómo estás? ¿Podría enviarte algunos paquetes?" (SYN)

Y el receptor responde:

-"Ok, recibí tu saludo y estoy totalmente de acuerdo" (SYN-ACK)

A lo que el emisor finaliza diciendo:

-"Ok entonces, aquí van mis paquetes" (ACK)

3.1 LOS HIJOS DEL SEÑOR TCP/IP

El señor TCP/IP tienes dos hijos, uno es un tanto rebelde y descuidado pero muy veloz; mientras que el otro, es muy dedicado y atento a los detalles, vamos a conocerles después de explicar lo siguiente.

Las redes deben ser confiables y no me refiero a su seguridad, me refiero a que deben proporcionar mecanismos para asegurar la transmisión de los "unos y los "ceros”, así pues debe existir un acuse de recibo por cada paquete enviado (o por cada grupo de estos) y esa es la norma establecido por el señor gordo, pero veamos cómo son sus hijos y cómo funciona cada uno de ellos.

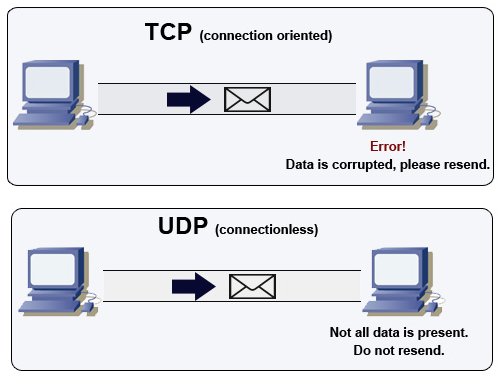

a.- TCP

Lleva casi el mismo nombre de su padre y sus iniciales significan "Transmission Control Protocol" y él es muy estricto en cuanto a las normas de su padre: él envía los paquetes de forma normal, pero exige un acuse de recibo por cada paquete y si no lo recibe no envía el siguiente paquete sino que reenvía el mismo hasta confirmar que el paquete fue entregado. Es muy confiable y preciso pero es lento ya que debe procesar cada paquete y esperar un acuse de recibo antes de enviar el siguiente.

b.- UDP

Es el hijo menor de TCP y no se preocupa mucho por esas cosas de asegurar cada paquete, no le importa, su único objetivo es enviar todos los paquetes de la forma más rápida posible sin preocuparse sobre si fueron recibidos o no. No es confiable ni preciso, pero es mucho más rápido que su hermano.

Podríamos preguntarnos entonces: "¿Y para qué necesitaría usar al rebelde de UDP?" La respuesta depende mucho de nuestras necesidades, ya que por ejemplo, una descarga desde Internet necesita completarse con todos los paquetes, no se puede perder ninguno, de lo contrario la descarga seria en vano, y en este caso se usa TCP; pero si en lugar de eso necesitamos ver video online, escuchar música en línea y esas cosas... lo que más importante es la rapidez y no importa si se pierde un paquete (un milisegundo de música, un pixel menos en pantalla, etc...) en este último caso se utiliza UDP.

Creo que esta sencillo y claro, ¿no?

Esta historia continuará...

Lleva casi el mismo nombre de su padre y sus iniciales significan "Transmission Control Protocol" y él es muy estricto en cuanto a las normas de su padre: él envía los paquetes de forma normal, pero exige un acuse de recibo por cada paquete y si no lo recibe no envía el siguiente paquete sino que reenvía el mismo hasta confirmar que el paquete fue entregado. Es muy confiable y preciso pero es lento ya que debe procesar cada paquete y esperar un acuse de recibo antes de enviar el siguiente.

b.- UDP

Es el hijo menor de TCP y no se preocupa mucho por esas cosas de asegurar cada paquete, no le importa, su único objetivo es enviar todos los paquetes de la forma más rápida posible sin preocuparse sobre si fueron recibidos o no. No es confiable ni preciso, pero es mucho más rápido que su hermano.

Podríamos preguntarnos entonces: "¿Y para qué necesitaría usar al rebelde de UDP?" La respuesta depende mucho de nuestras necesidades, ya que por ejemplo, una descarga desde Internet necesita completarse con todos los paquetes, no se puede perder ninguno, de lo contrario la descarga seria en vano, y en este caso se usa TCP; pero si en lugar de eso necesitamos ver video online, escuchar música en línea y esas cosas... lo que más importante es la rapidez y no importa si se pierde un paquete (un milisegundo de música, un pixel menos en pantalla, etc...) en este último caso se utiliza UDP.

Creo que esta sencillo y claro, ¿no?

Esta historia continuará...

¡Hasta la próxima!