Suscribirse a:

Enviar comentarios (Atom)

Underc0de

Síguenos!

Popular Posts

-

Con solo poner lo siguiente en google: inurl:\view\index.shtml podran ver camaras ubicadas en las calles de todas las partes de...

-

La mayoría de las herramientas DoS comparten un problema... crean patrones repetibles, demasiado fáciles de predecir y, por lo tanto, p...

-

Hace tiempo que muchos desarrolladores android me hablaron de las bondades de IntelliJ IDEA pero no fue hasta hace poco cuando me decidí...

-

Hace poco instalé Kali en la notebook que uso para todo, grave error. Las primeras horas del fin de semana, todo excelente, los p...

-

Hola a todos, Hace un tiempo hice un tutorial de como desbloquear las netbook del gobierno: blog.underc0de.org/2013/10/desbloqueo-de...

-

Por si alguien no lo conoce, Underc0de Weekend, es un reto semanal que estamos haciendo, el objetivo es ser el primero en resolverlo, pu...

-

En esta entrada veremos como usar los metadatos EXIF de una imagen JPEG para ocultar código PHP , por ejemplo para dejar un backdoor en ...

-

Hola a todos, a petición de varios usuarios , he realizado un tutorial básico y rápido de como configurar EDA2. EDA2, es la versión act...

-

1 – Introducción En este documento voy a mostrar como lanzar automatizaciones en un dispositivo móvil con android, que puede ser tel...

-

Hola amigos, lectores y usuarios de Underc0de La privacidad y el anonimato, como uno derechos de los usuarios de la red es un tema ...

Labels

0day

Análisis Forense

Android

Antenas

app

Arduino

Articulos

ASM

Automatizacion

BackTrack

Batch

Botnets

C/C++

Delphi

DNS

dominios

Exploit

Framework

google

Hacking

Hardware

Herramientas

Ingenieria Inversa

Inteligencia Artificial

IOS

Java

Juegos

Kali

Linux

Mac OS

Malwares

Manuales

MD5

Metasploit

Nmap

Noticias

Pentesting

PHP

Phreak

Programacion

Python

QA

Ransomware

Raspberry Pi

Redes

Scanners

Seguridad

Seguridad Web

Selenium

SEO

Servidores

SMF

software

spyware

SQLi

Talleres

Testing

Ubuntu

Underc0de

Virus

Visual Basic

VPN

Vulnerabilidades

WhatsApp

Windows

Wireless

Wordpress

Archivo del blog

-

►

2015

(188)

- ► septiembre (14)

-

▼

2014

(176)

- ► septiembre (7)

-

▼

marzo

(23)

- Crackeador MD5 por Diccionario

- Automatizacion Selenium IDE + Python

- Barcode en Visual Basic

- Cambiar la MAC digital de una PC con EtherChange [...

- Zapper para Windows [Batch]

- Crackeador MD5 por Fuerza bruta

- ¿Todos los cursos son con Backtrack o Kali? No.. M...

- Utilizando la herramienta Dmitry

- Aprendiendo a escanear puertos UDP

- DNS SPOOFING con Social Engineering Toolkit

- Como construir un diccionario para Penetration Tes...

- Linux vs Windows ¿Cual es mejor para hacking?

- dSploit: Pentesting & Hacking WiFi desde Android

- Root

- Instalar Wireshark en Mavericks

- [Jailbreak IOS7] Jailbreak Tethered en iOS 7.1

- [Apps 2014] Apps y juegos IOS7

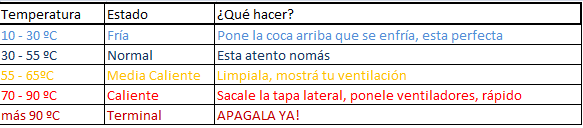

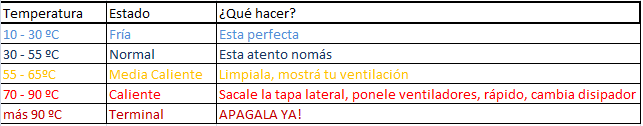

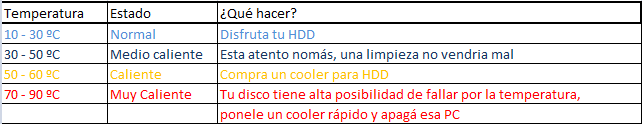

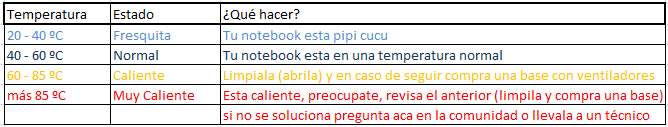

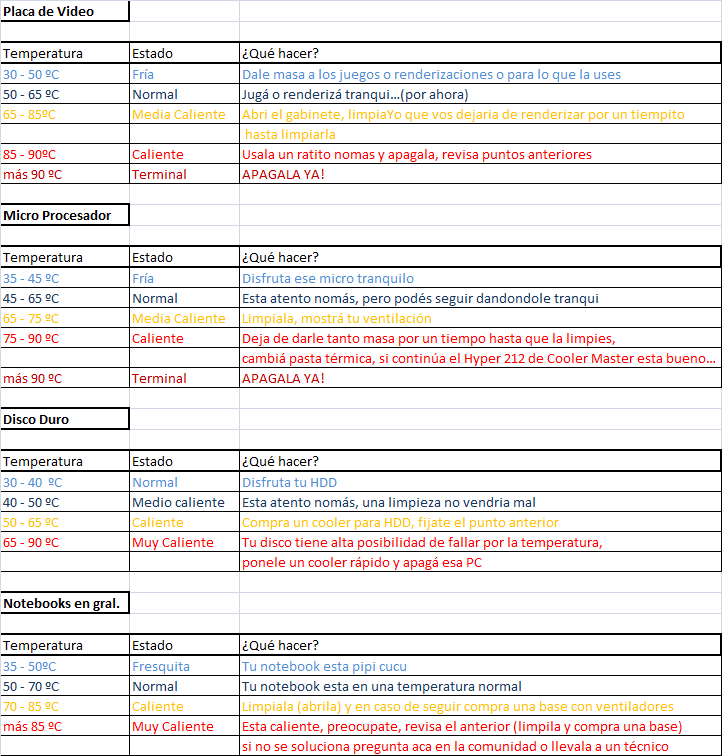

- Temperatura normal para una pc gamer

- Detectando celdas falsas GSM/GPRS con Cell Analysis

- [Guía] Metasploit no funcionó, y ¿ahora qué?

- El Gobierno definió cuánto saldrá tramitar y renov...

- ¿Adiós al radiollamado? Cuáles son las aplicacione...

- "Los usuarios de Internet en la Argentina son muy ...

Blogs amigos

Comentarios recientes

Con la tecnología de Blogger.